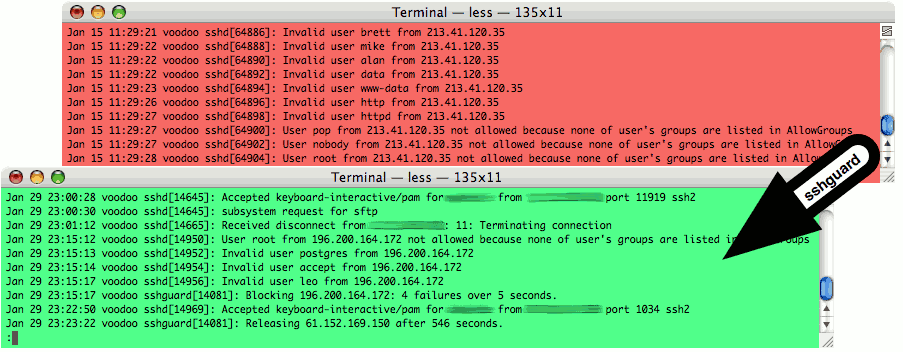

Sshguard beskytter nettverket verter fra dagens utbredte brute force angrep mot ssh servere. Den oppdager slike angrep og blokkerer forfatteradresse med en brannmurregel.

Dette prosjektet er BSD-lisens.

Hvordan sshguard verk

Sshguard overvåker ssh servere fra deres logging aktivitet. Det reagerer på meldinger om farlig aktivitet ved å blokkere kilde adresse med den lokale brannmuren.

Meldinger som farlig aktivitet kan enkelt tilpasses med regulære uttrykk; dette gjør sshguard theorically brukbar med noen login-server, og generelt alt som logger noe, selv om ingen forsøk har blitt gjort utenfor ssh.

Sshguard kan betjene alle de store brannmursystemer:

- PF (OpenBSD, FreeBSD, NetBSD, DragonFly BSD)

- Netfilter / iptables (Linux)

- IPFIREWALL / ipfw (FreeBSD, Mac OS X)

Egenskaper

- en meget stor del av disse verktøyene er enkle skript . Så, de krever en permanent tolk program som vanligvis tar mye systemminne. Som, på servere, er svært verdifull.

- Sshguard er skrevet i C, og designet for å være 0-innvirkning på systemressurser.

- flere verktøy krever tilpasning (hack & play).

- Sshguard er utviklet for ekstrem brukervennlighet (plug & play).

- mange verktøy er OS- eller brannmur-spesifikke (vanligvis Linux).

- Sshguard er utviklet for å fungere på mange operativsystemer og kan operere flere brannmursystemer; se Kompatibilitet.

- nesten alle verktøy er constraintly skrevet for deres drifts scenario.

- Sshguard kan utvides for å drive med tilpassede / proprietære brannmurer med svært svært få forsøk.

Hva er nytt i denne versjonen:

- Denne utgivelsen inneholder mange nye funksjoner (touchiness, automatisk permanent svartelisting , IPv6 hvitlisting, og mer), mange feilrettinger til logikk, og noen rettelser og tilføyelser til logg analysator.

Hva er nytt i versjon 1.4 RC5:

- fix håndtering av IPv6 med IPFW på Mac OS X Leopard (Takk David Horn)

- fix cmdline argument BoF utnyttes av lokale brukere når sshguard er SETU $

- støtte blokkerer IPv6 addrs i hosts.allow backend

- fix ved hjelp av andre enn ssh i hosts.allow tjenester

- support logge formater av nye versjoner av proftpd

- endret brannmur backends å blokkere trafikk fra angriper alle tjenester

- hviteliste localhost a priori

Hva er nytt i versjon 1.4 RC4:

- ulike løsninger på svartelisting modul

- gi standard for svartelisting terskel i kommandolinje

- man siden revisjoner

- parser aksepterer & quot; - & quot; og & quot; _ & quot; chars i prosessnavn

- riktig håndtere overgrep terskel = 1 (takket K. Tipping)

- noen reparasjoner til SimCList

Hva er nytt i versjon 1.4 RC3:

- sshguard ignorerer avbrutte fgets () og laster mer sjelden ( takk Keven Tipping)

- støtte non-POSIX libCs som krever getopt.h (takk Nobuhiro Iwamatsu)

- endre iptables innsetting policy å følge med videre filtreringsregler (takk Sebastien Koechlin)

- oppdatering til simclist 1.4.1 som definerer EPROTO for operativsystemer som mangler det (f.eks OpenBSD)

- fix påvisning av vertsnavn i proftpd melding

- fikse en mulig uendelig loop på svartelistet adresser

Hva er nytt i versjon 1.4 RC2:.

- Fix kompilatoren flagg for ny versjon av simclist

- Flytt list_find () - & gt; list_locate () i henhold til API endringer i simclist (takk Dmitry).

Hva er nytt i versjon 1.4 RC1:

- touchiness ble lagt, så gjentatte misbrukere er blokkert lenger og lengre.

- Experimental svartelisting ble lagt til å lagre hyppige overgripere for permanent blokkering.

- Dokumentasjonen ble oppdatert.

Hva er nytt i versjon 1.3:

- Fix autoconf problem; automatisk oppdage når ipfw støtter IPv6 (takk David Horn); være følsom for proftpd meldinger til auth anlegget, ikke nissen (takk Andy Berkvam); legge sshd mønster for & quot; Bad protokollen & quot; og & quot; Mottok ikke identifisering strengen & quot;.

Hva er nytt i versjon 1.2:.

- Støtte for Cyrus IMAP

- Støtte for SSH & quot; mulig innbrudd forsøk & quot; meldinger.

- Oppdatert støtte for dovecot å inkludere logging format av nye versjoner.

- En løsning på IPF backend forårsaker sshguard å ikke oppdatere /etc/ipf.rules (forby IPv6).

- Påvisning av passord når sshd ikke logge noe mer enn PAM har blitt fikset.

Kommentarer ikke funnet